Anda hidup di era ketika rekayasa sosial berlari

kencang bersama kecerdasan buatan. Di Indonesia, pengguna internet dan media

sosial tumbuh pesat, sementara penipu memanfaatkan artificial intelligence

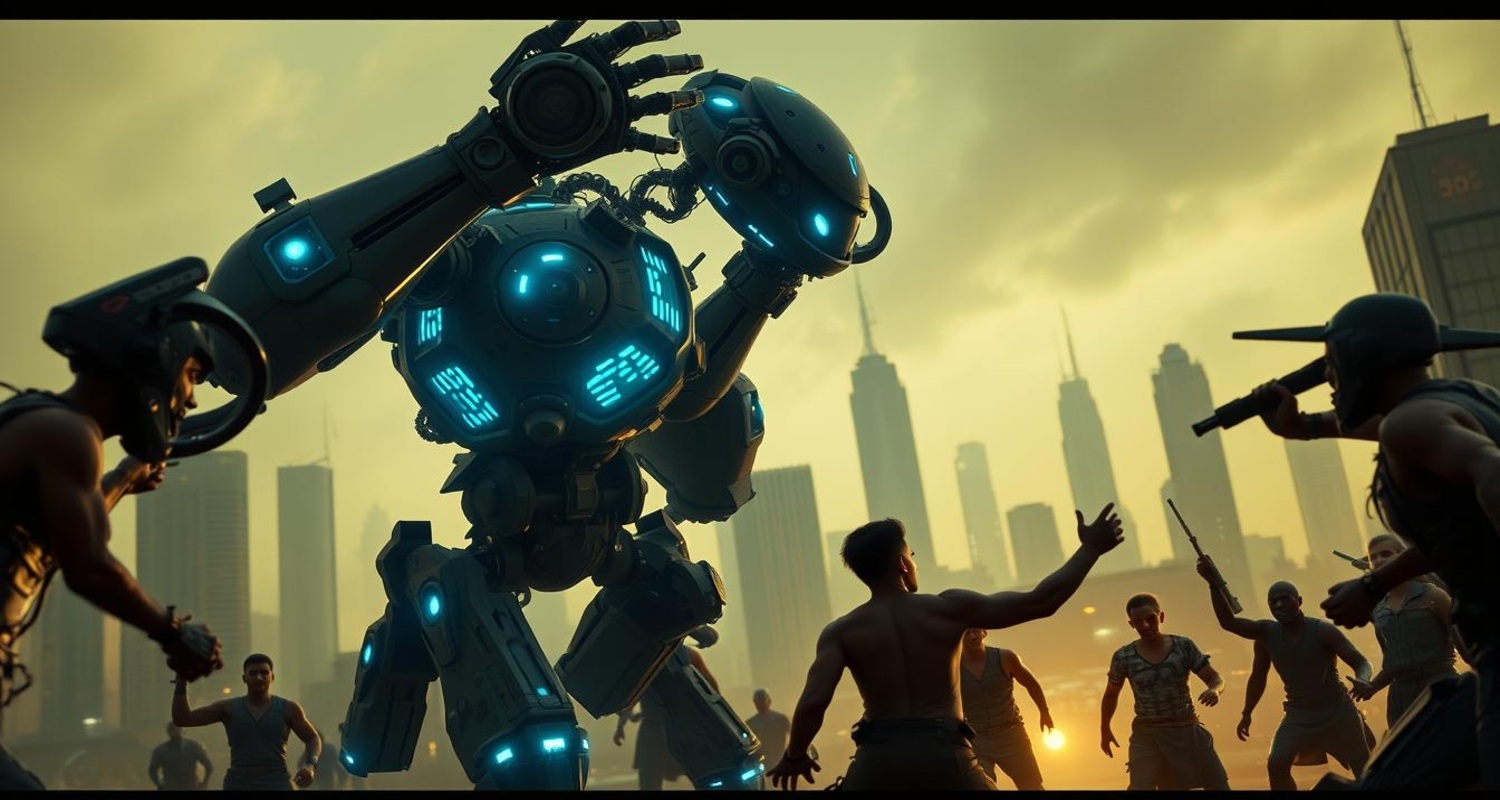

untuk menyaru, meniru, lalu menipu. Inilah pertarungan manusia vs mesin yang

nyata: cepat, licik, dan berdampak pada risiko keamanan online yang Anda hadapi

setiap hari.

Artikel ini adalah panduan praktis. Anda akan melihat

bagaimana AI mengubah taktik rekayasa sosial melalui deepfake, phishing

adaptif, dan chat otomatis yang meyakinkan. Di sini, istilah keamanan siber dan

keamanan cyber bukan jargon: Anda akan memakainya untuk membangun perlindungan

yang bekerja.

Kita akan melangkah dari konsep dasar menuju tindakan.

Anda belajar menyeimbangkan peran manusia vs mesin, membangun lapisan

pertahanan yang meliputi kesadaran pengguna, kontrol teknis, tata kelola data,

dan respons insiden. AI vs. Humans: The Rising Threat of Social Engineering Has

Just Begun—dan Anda perlu memulai sekarang.

Intisari Utama

·

AI mempercepat rekayasa sosial dengan deepfake,

phishing adaptif, dan otomasi percakapan yang meyakinkan.

·

Pertumbuhan internet dan media sosial di

Indonesia memperluas permukaan serangan dan risiko keamanan online.

·

Pertahanan efektif perlu gabungan manusia vs

mesin: edukasi, kontrol teknis, dan tata kelola data.

·

Fokus pada keamanan siber dan keamanan cyber

yang berlapis untuk menahan serangan lintas kanal.

·

Panduan ini memandu langkah praktis dari

pemahaman dasar hingga rencana aksi terukur.

·

Artificial intelligence mengubah kecepatan,

skala, dan presisi manipulasi yang menargetkan pengguna dan organisasi.

Pendahuluan tentang artificial intelligence dan manusia dalam

rekayasa sosial

Di era teknologi AI,

Anda berhadapan dengan pola baru dalam keamanan

siber dan rekayasa sosial. Interaksi antara artificial intelligence

dan manusia membentuk taktik yang jauh lebih halus. Ini bukan soal alat semata,

tetapi tentang perilaku, konteks, dan risiko

yang terus berubah.

Anda melihat sinyal yang serba cepat di email, chat,

dan media sosial. Narasi “ai vs. humans: ancaman meningkat dari teknik rekayasa

sosial” bukan sekadar slogan. Ada dorongan untuk bertindak segera, seolah semua

permintaan bersifat mendesak dan sah.

Mengapa rekayasa sosial semakin efektif di era teknologi AI

Model generatif menyusun pesan yang rapi, bebas salah

eja, dan selaras dengan budaya lokal. Anda menerima sapaan yang akrab, lengkap

dengan detail publik, sehingga keyakinan tumbuh tanpa sadar. Kombinasi skala,

kecepatan, dan personalisasi membuat jebakan terasa wajar.

Akibatnya, keamanan

siber dan rekayasa sosial saling bertaut. Mesin memproduksi variasi

konten untuk menguji reaksi Anda, lalu menyesuaikan nada dan waktu kirim. Ini

meningkatkan klik, balasan, dan penyerahan data sensitif.

Perbedaan kemampuan manusia vs mesin dalam memanipulasi

keputusan

Mesin unggul pada volume, otomatisasi, dan adaptasi

bahasa. Mereka mengulang uji coba tanpa lelah, mencari celah perhatian Anda. Di

sisi lain, manusia memiliki intuisi konteks, empati, dan penilaian etis.

Di sinilah perbedaan

menjadi penting bagi Anda. Ketika mesin mendorong keputusan cepat, Anda perlu

memperlambat respons. “ai vs. humans: ancaman meningkat dari teknik rekayasa

sosial” terasa nyata saat bias seperti urgensi dan otoritas dipicu secara

sistematis.

Dampak rekayasa sosial pada manusia dan organisasi di

Indonesia

Penggunaan WhatsApp, Instagram, dan Telegram yang

tinggi menjadikan kanal komunikasi Anda target utama. Pelaku memanfaatkan

relasi kerja, nama merek tepercaya seperti Bank Mandiri, BCA, Tokopedia, dan

Gojek, untuk meniru alur layanan resmi. Ini mendorong permintaan verifikasi

yang tampak sah.

Dampaknya tidak sebatas uang hilang. Anda bisa

menghadapi kebocoran data, gangguan layanan, serta pukulan pada reputasi dan

kepercayaan pelanggan. Pada akhirnya, artificial intelligence dan manusia

saling memengaruhi, dan risiko

bergerak cepat di antara proses bisnis, kepatuhan, dan ekspektasi pengguna.

·

Waspadai sinyal: permintaan mendesak, tautan

singkat, dan lampiran tak terduga.

·

Verifikasi di kanal kedua sebelum menyetujui

pembayaran atau perubahan akses.

·

Gunakan kebijakan internal untuk mengerem

keputusan impulsif di bawah tekanan.

AI vs. Humans: The Rising Threat of Social Engineering Has

Just Begun

Anda sedang menghadapi fase baru: ai melawan manusia dalam rekayasa sosial.

Di tengah laju teknologi, penjahat memadukan otomatisasi dan psikologi untuk

mengangkat tingkat ancaman.

Itulah mengapa banyak analis menyebut era ini sebagai ai vs. humans: ancaman yang meningkat dari rekayasa

sosial yang menyasar celah perilaku dan proses kerja Anda.

Tren serangan siber terbaru yang memanfaatkan kecerdasan

buatan

Phishing adaptif kini membaca respons Anda secara

real-time, lalu mengubah nada, bahasa, dan urgensi. Deepfake suara mendorong

staf keuangan menyetujui pembayaran darurat. Chatbot berbahaya berpura-pura

sebagai dukungan pelanggan, membujuk Anda menyerahkan kredensial.

·

Model bahasa meniru gaya tulis internal agar serangan siber tampak wajar.

·

Generator suara meniru aksen dan intonasi untuk

menambah kepercayaan.

·

Automasi menguji banyak skenario secara cepat,

memperlebar permukaan ancaman.

Dalam konteks AI

vs. Humans: The Rising Threat of Social Engineering Has Just Begun,

pola ini menggeser beban verifikasi ke Anda, bukan pada pengirim.

Studi kasus global dan implikasi untuk keamanan siber lokal

Di Eropa dan Amerika Serikat, laporan media arus utama

menyorot CEO fraud berbasis deepfake suara yang memicu transfer bernilai besar.

Kampanye spear-phishing juga meniru korespondensi internal dengan akurasi

tinggi, termasuk format faktur dan penjadwalan rapat.

Bagi Indonesia, pelaku dapat meniru dialek lokal,

mencatut logo Kementerian Keuangan, Bank Indonesia, Otoritas Jasa Keuangan,

BRI, BCA, Tokopedia, atau Bukalapak. Mereka memanfaatkan momentum pajak, mudik,

dan bencana untuk mendorong keputusan cepat. Ini selaras dengan narasi ai vs. humans: ancaman yang meningkat dari rekayasa

sosial yang menyatu dengan budaya dan rutinitas kerja Anda.

·

Periksa ulang kanal pembayaran internal sebelum

otorisasi.

·

Validasi identitas lewat jalur kedua, terutama

saat ada perubahan mendadak.

·

Gunakan pelabelan email eksternal agar teknologi membantu intuisi Anda.

Antara AI dan manusia: persaingan dalam rekayasa sosial

Penyerang mengotomasi penipuan untuk skala dan

kecepatan, sedangkan Anda menggabungkan deteksi berbasis AI, pelatihan

berkelanjutan, dan disiplin proses. Di sinilah ai melawan manusia dalam rekayasa sosial menjadi kompetisi

ketelitian: mesin meramu konteks, manusia menegakkan kontrol.

Gunakan kombinasi uji simulasi, kebijakan otorisasi

berlapis, serta analitik perilaku. Dengan begitu, Anda menahan laju serangan siber yang didorong teknologi dan menenunkan kewaspadaan

terhadap setiap ancaman yang

datang tanpa tanda.

Bagaimana teknik rekayasa sosial bekerja dalam keamanan siber

Kamu berhadapan dengan taktik yang memadukan psikologi

dan teknologi. Dalam keamanan siber, rekayasa sosial atau social engineering

menargetkan kelemahan utama: manusia. Serangan terlihat wajar, singkat, dan

sering memanfaatkan momen sibuk. Kamu perlu membaca pola, bukan hanya pesan.

Siklus serangan

biasanya berulang: pengintaian lewat media sosial dan OSINT, pembuatan narasi

dengan meniru otoritas atau membuat rasa urgensi, penyampaian via email, SMS,

chat, atau telepon, lalu pemicu tindakan seperti klik tautan, unduh lampiran,

atau transfer dana. Setelah itu pelaku memperkuat akses, menutup jejak, dan

mendorong eskalasi hak.

·

Phishing, spear-phishing, dan whaling menipu

lewat pesan yang tampak resmi.

·

Pretexting membangun alasan palsu untuk meminta

data sensitif.

·

Baiting menawarkan umpan seperti file bonus atau

USB “gratis”.

·

Quid pro quo menjanjikan bantuan teknis sebagai

imbalan kredensial.

·

Tailgating memanfaatkan sopan santun untuk menyusup

ke area fisik.

Di era AI, konten makin natural dan nyaris bebas salah

ketik. Ini meningkatkan ancaman keamanan karena pesan menyerupai komunikasi

asli kantor. Kamu perlu menggabungkan verifikasi out-of-band, prinsip least

privilege, dan pemisahan tugas agar satu kesalahan manusia tidak merembet

menjadi insiden besar.

Waspadai indikator umum: domain mirip atau

typosquatting, permintaan mendesak yang mendorong tindakan cepat, perubahan

rekening mendadak, file berformat makro, serta tautan penyingkat. Gunakan

deteksi teknik rekayasa sosial yang memeriksa konteks pengirim, waktu, dan pola

bahasa, bukan sekadar kata kunci.

Perangkat modern membantu, namun keputusan akhir sering

ada di tanganmu. Latih kebiasaan berhenti sejenak, memverifikasi identitas

lewat kanal kedua, dan memisahkan akses berdasarkan peran. Pendekatan ini

menutup celah yang sering dieksploitasi oleh social engineering dalam keamanan

siber.

Intinya,

perkuat wawasanmu tentang rekayasa sosial, pahami siklusnya, dan terapkan

kontrol yang menahan dampak ancaman keamanan sejak awal. Dengan begitu, kamu

membatasi ruang gerak penipu yang menyasar manusia sebagai titik masuk.

Ancaman keamanan digital dan AI yang menargetkan pengguna

Indonesia

Anda kini menghadapi ancaman

keamanan yang makin rapi karena teknologi AI mempercepat produksi

tipu daya. Dalam keamanan cyber di era AI, taktik sosial menjadi lebih halus,

sementara dampak rekayasa sosial pada manusia terlihat dari keputusan tergesa

dan rasa percaya yang disalahgunakan. Pahami polanya sebelum menilai risikonya.

Deepfake suara dan video: dari penipuan ke pemerasan

Penipu dapat meniru suara eksekutif atau kerabat untuk

meminta OTP, dana, atau data sensitif. Video sintetis membuka jalan ke

pemerasan dan kampanye disinformasi yang menyasar emosi Anda. Ini menunjukkan

bagaimana ancaman keamanan digital dan AI memperlebar celah antara persepsi dan

fakta.

·

Selalu verifikasi melalui kanal kedua yang Anda

percayai, bukan lewat panggilan atau video yang sama.

·

Gunakan safe

words internal agar permintaan mendesak bisa diuji cepat.

·

Pastikan kebijakan perubahan rekening butuh

persetujuan berlapis.

Phishing adaptif berbasis AI dan deteksi teknik rekayasa

sosial

Penyerang memanfaatkan data publik untuk menyesuaikan

gaya bahasa, jabatan, dan industri. Dengan teknologi AI, e-mail dan chat

terdengar akrab sehingga lolos filter biasa. Di sinilah deteksi teknik rekayasa

sosial perlu lebih dari sekadar ejaan atau tautan mencurigakan.

·

Periksa asal media: metadata, waktu pembuatan,

dan jejak perubahan.

·

Gunakan penandaan konten sintetis serta

autentikasi multi-faktor yang tidak bergantung pada suara atau video.

·

Terapkan pelatihan rutin agar karyawan mengenali

tanda halus yang mengindikasikan ancaman keamanan.

Serangan siber multi-channel: email, chat, dan media sosial

Pelaku menyinkronkan pesan lewat email korporat,

WhatsApp, Telegram, dan DM Instagram untuk membangun kredibilitas. Strategi ini

menekan Anda agar bertindak cepat, menambah dampak rekayasa sosial pada manusia

dalam keputusan harian.

·

Gunakan kebijakan verifikasi pembayaran via

kanal terpisah, serta catatan audit yang jelas.

·

Pisahkan akun kerja dan pribadi, aktifkan

proteksi merek di media sosial.

·

Standarkan tanggapan insiden lintas kanal demi

keamanan cyber di era AI yang konsisten.

Dengan langkah-langkah ini, Anda dapat menahan laju

ancaman keamanan digital dan AI tanpa mengorbankan kelincahan kerja. Fokus pada

prosedur sederhana, pembuktian identitas yang tegas, dan koordinasi tim yang

rapi.

Perbandingan kekuatan dan kelemahan: manusia vs mesin

Manusia vs mesin

selalu memunculkan perbedaan yang nyata saat Anda menilai kecepatan, akurasi,

dan daya tahan. Sistem ai unggul pada skalabilitas serta otomatisasi: mereka

dapat menghasilkan banyak variasi pesan, menjalankan A/B testing terus-menerus,

dan memetakan target dalam hitungan menit. Namun, model yang kuat belum tentu

memahami konteks budaya lokal atau nuansa percakapan langsung yang kompleks,

yang berdampak pada keamanan tim Anda.

Di sisi lain, Anda membawa intuisi, nilai etika, serta

penilaian risiko lintas konteks. Anda mengenali sinyal halus, membaca emosi,

dan merespon situasi yang tidak standar. Kelemahannya ada pada konsistensi dan

kelelahan, termasuk bias seperti otoritas, kesamaan, dan kelangkaan—celah yang

sering dieksploitasi dalam antara AI dan manusia: persaingan dalam rekayasa

sosial.

Untuk menjaga keamanan, paduan keduanya menjadi

krusial. Gunakan ai untuk deteksi anomali, scoring prioritas, dan penyaringan

awal. Lalu, izinkan analis mengambil alih ketika terjadi ambiguitas, kebutuhan

investigasi mendalam, atau komunikasi empatik kepada korban. Pola ini menjawab

perbedaan kemampuan sambil menahan risiko dari data yang bias atau sinyal

non-verbal yang sulit ditafsirkan oleh mesin.

·

Tetapkan kriteria otomatisasi: kapan sistem

boleh memblokir, menahan, atau mengirim peringatan.

·

Tentukan titik eskalasi manusia: kapan Anda

harus memverifikasi konteks, menilai dampak, dan memilih respon.

·

Uji ulang aturan dengan simulasi social

engineering agar celah antara AI dan manusia: persaingan dalam rekayasa sosial

tidak melebar.

“Teknologi mempercepat eksekusi; manusia memperdalam

keputusan.”

Dengan disiplin proses dan pengukuran yang jelas, Anda

menjaga keseimbangan manusia vs mesin yang sehat. Pendekatan ini menempatkan ai

pada tugas berulang dan berat, sementara Anda fokus pada penilaian yang

bernuansa, sehingga keamanan tetap kuat tanpa mengorbankan empati atau konteks

lokal.

Perlindungan data dan ancaman keamanan di era AI

Di tengah laju artificial intelligence dan manusia yang

saling melengkapi, Anda perlu menilai ulang kontrol dasar. Fokus pada

perlindungan data dan ancaman keamanan yang nyata, bukan hanya alat baru.

Pendekatan ini menekan risiko yang sering berawal dari akses berlebih dan data

berlebih.

Mulailah dari kebijakan yang jelas, lalu dukung dengan proses, teknologi, dan audit. Cara ini memperkuat keamanan siber tanpa menghambat produktivitas tim.

Prinsip minimisasi data dan segmentasi akses

Kumpulkan hanya data yang Anda perlukan untuk tujuan

bisnis yang sah. Kurangi duplikasi dan titik penyimpanan, serta pseudonimkan

data sensitif agar ancaman keamanan tidak mudah memetakan identitas asli.

·

Terapkan role-based access control atau

attribute-based access control dengan prinsip least privilege.

·

Pisahkan lingkungan produksi, pengujian, dan

analitik untuk menekan risiko kebocoran lintas sistem.

·

Log semua akses dan tinjau berkala agar keamanan

siber dapat mengidentifikasi anomali lebih cepat.

Enkripsi end-to-end dan pengelolaan kunci

Gunakan enkripsi end-to-end untuk komunikasi dan

AES-256 untuk data at-rest. Kelola kunci secara terpusat melalui HSM atau KMS

agar perlindungan data dan ancaman keamanan tetap seimbang antara kontrol dan

kecepatan operasi.

1.

Lakukan rotasi kunci terjadwal dan aktifkan pemisahan

tugas pengelolaan kunci.

2.

Jalankan audit kriptografi berkala untuk menilai

kekuatan konfigurasi.

3.

Pastikan cadangan kunci aman, karena artificial

intelligence dan manusia sama-sama bergantung pada keandalan proses ini.

Kebijakan retensi serta kepatuhan regulasi Indonesia

Tetapkan berapa lama data disimpan, kapan dihapus aman

melalui crypto-shredding, dan bagaimana bukti kepatuhan didokumentasikan. Ini

mengurangi risiko dan memudahkan respons insiden.

·

Selaraskan dengan UU No. 27/2022 tentang

Pelindungan Data Pribadi, pedoman Kementerian Komunikasi dan Informatika, serta

POJK untuk sektor jasa keuangan.

·

Dokumentasikan dasar pemrosesan, persetujuan,

hak subjek data, dan alur notifikasi insiden.

·

Tunjuk petugas pelindungan data agar keamanan

siber memiliki penanggung jawab yang jelas atas ancaman keamanan dan tata kelola.

Strategi deteksi dan respon: keamanan cyber di era AI

Anda menghadapi serangan yang cepat dan cerdas. Untuk

menjaga keamanan siber yang tangguh, satukan teknologi, proses, dan tim.

Gunakan pendekatan berlapis agar risiko

keamanan online bisa Anda kendalikan sejak dini.

Penggunaan perangkat lunak keamanan dan AI untuk deteksi

anomali

Mulailah dengan EDR/XDR berbasis model perilaku untuk

menandai eksekusi abnormal di endpoint dan server. Integrasikan SIEM agar log

lintas sistem dapat dikorelasi, lalu aktifkan UEBA guna menangkap pola ganjil

seperti jam login tak biasa atau akses data massal.

Perkuat gerbang email dengan secure email gateway yang

didukung analisis NLP, verifikasi DMARC, DKIM, dan SPF, serta sandbox untuk

lampiran. Ini membantu deteksi teknik rekayasa sosial yang makin halus di inbox

Anda, sekaligus menekan risiko keamanan

online sejak pintu masuk.

Gabungkan semuanya dalam perangkat lunak keamanan dan

AI. Dengan begitu, Anda memperoleh visibilitas real time yang penting bagi

keamanan cyber di era AI dan memastikan kontrol yang konsisten di seluruh

lingkungan.

Playbook insiden untuk social engineering dan serangan siber

Buat playbook yang ringkas, dapat diuji, dan mudah

diikuti. Tujuannya agar respon Anda stabil meski tekanan tinggi.

·

Identifikasi: tandai indikator phishing,

deepfake suara atau video, dan domain mencurigakan.

·

Kumpulkan bukti: simpan header email, hash

lampiran, log otentikasi, serta rekaman panggilan.

·

Isolasi: bekukan sesi aktif, putus koneksi

endpoint, dan batasi akses akun sementara.

·

Verifikasi out-of-band: konfirmasi permintaan

sensitif lewat kanal kedua yang tepercaya.

·

Pemulihan: reset kredensial, blokir domain dan

IP, serta pulihkan konfigurasi aman.

·

Pemberitahuan: informasikan tim legal,

manajemen, dan regulator bila diperlukan.

·

Post-mortem: bahas akar masalah dan perbarui

kontrol keamanan siber Anda.

Latih playbook melalui simulasi tabletop berkala agar

tim Anda merespon cepat dan konsisten terhadap deteksi teknik rekayasa sosial

serta risiko keamanan online

yang berubah.

Otomasi vs intervensi manusia dalam triase ancaman

Manfaatkan SOAR untuk otomasi triase awal: tagging

tiket, enrichment indikator,

dan karantina email massal. Tetapkan guardrail

yang jelas agar otomasi tak melewati batas.

Ketika melibatkan transaksi finansial atau data pribadi

skala besar, eskalasi wajib ke analis. Kombinasi keputusan manusia dan

perangkat lunak keamanan dan AI. membuat keamanan cyber di era AI tetap lincah

tanpa mengabaikan akurasi.

Dengan jalur eskalasi yang tegas, Anda menjaga kecepatan

respons sekaligus mutu analisis. Ini menyeimbangkan efisiensi otomasi dengan

penilaian pakar, inti dari keamanan siber modern.

Panduan praktis: cara melatih tim menghadapi rekayasa sosial

Mulailah dengan program kesadaran berkelanjutan yang singkat, terukur, dan relevan. Untuk menjaga fokus manusia, susun microlearning bulanan berdurasi 5–7 menit, sertakan kuis ringan, dan berikan sertifikasi internal bagi yang lulus. Integrasikan materi dengan kebijakan keamanan resmi agar kebiasaan baik tertanam dalam kerja harian.

Jalankan simulasi phishing bertingkat yang meniru

skenario lokal: perubahan rekening vendor, undangan rapat, dan paket logistik.

Setelah uji, berikan umpan balik personal, tunjukkan tanda bahaya pesan, dan

kaitkan dengan prinsip “berhenti-sejenak-verifikasi”. Dorong budaya zero-blame

agar pelaporan cepat dan aman bagi semua.

Ajarkan verifikasi dua kanal sebelum menyetujui

transaksi atau berbagi data. Gunakan telepon resmi, aplikasi perusahaan, atau

pertemuan langsung untuk memastikan keabsahan. Kebiasaan sederhana ini

mengurangi risiko social engineering, terutama saat ai vs. humans: ancaman

meningkat dari teknik rekayasa sosial dan serangan makin halus.

Siapkan pelatihan khusus untuk tim keuangan, HR, dan

helpdesk yang sering menjadi target. Gunakan contoh dari bank nasional,

e-commerce populer, dan layanan logistik di Indonesia agar konteks kuat. Materi

harus sesuai budaya dan bahasa, sehingga pesan tentang keamanan siber dan

rekayasa sosial mudah diserap.

·

Bangun modul bulanan, microlearning interaktif,

dan kuis singkat.

·

Lakukan simulasi phishing realistis dengan umpan

balik personal.

·

Terapkan verifikasi dua kanal dan tombol report

phish di klien email.

·

Selaraskan pelatihan dengan kebijakan keamanan

dan tinjau tiap kuartal.

Ukur kemajuan dengan metrik yang jelas: tingkat klik,

angka pelaporan, waktu respons, serta penurunan insiden. Gunakan dasbor

sederhana agar pemimpin tim dapat melihat tren dan menyesuaikan materi. Dengan

begitu, manusia tetap menjadi lapisan pertahanan yang kuat di tengah dinamika

keamanan siber dan rekayasa sosial.

“Latihan yang dekat dengan pekerjaan nyata membuat

refleks aman terbentuk lebih cepat.”

Pastikan pesan inti konsisten: social engineering

bertumpu pada emosi dan urgensi, sementara disiplin verifikasi melindungi Anda.

Saat teknologi berkembang, ai vs. humans: ancaman meningkat dari teknik

rekayasa sosial menuntut latihan yang ringkas, berulang, dan mudah diterapkan

dalam rutinitas kerja harian.

Arsitektur teknologi: tumpukan keamanan siber yang tangguh

Anda memerlukan kerangka yang jelas agar keamanan cyber tidak tambal sulam.

Tumpukan modern harus terukur, otomatis, dan berbasis risiko. Setiap lapisan

bekerja bersama untuk meredam ancaman

tanpa mengganggu produktivitas.

Email security, gateway web, dan proteksi identitas

Mulai dari email: gunakan secure email gateway dengan

analisis reputasi, deteksi URL real-time, dan pemindaian lampiran. Aktifkan

DMARC, DKIM, dan SPF agar spoofing gagal sejak awal.

Tambahkan gateway web aman dengan DNS filtering,

inspeksi TLS, dan blokir kategori berisiko. Ini menutup jalur phishing dan ancaman berbasis situs berbahaya yang

menyasar pengguna.

Perkuat proteksi

identitas lewat IAM terpusat. Terapkan deteksi risiko login, audit

akses, serta kebijakan kata sandi modern seperti passkeys FIDO2. Di sini, teknologi identitas menjadi pagar pertama

untuk aplikasi cloud dan email.

Zero trust, MFA adaptif, dan verifikasi berkelanjutan

Bangun zero trust

dengan mikrosegmentasi jaringan dan akses berbasis identitas serta perangkat.

Jangan percaya secara default; verifikasi setiap permintaan, setiap waktu.

Gunakan MFA

adaptif yang menaikkan faktor saat risiko tinggi. Pilih faktor tahan phish

seperti FIDO2 dan push autentikasi dengan number matching agar sesi berbahaya

cepat diputus.

Implementasikan verifikasi berkelanjutan berbasis

sinyal: postur perangkat, lokasi, dan perilaku. Pendekatan ini menjaga akses

tetap aman sambil menekan gesekan bagi pengguna yang patuh.

Integrasi SIEM, SOAR, dan intelijen ancaman

Jadikan integrasi

SIEM SOAR sebagai inti operasi. SIEM mengorelasikan log lintas

sumber, sementara SOAR mengeksekusi playbook otomatis untuk mempercepat

respons.

Masukkan intelijen ancaman

untuk memblokir domain dan IOC secara proaktif. Sinkronkan dengan EDR/XDR,

CASB, dan DLP guna mencegah eksfiltrasi data lewat kanal cloud dan email.

Dengan orkestrasi ini, Anda mengubah data peringatan

menjadi tindakan nyata. Hasilnya, keamanan

cyber yang responsif, didorong oleh teknologi yang saling terhubung dari tepi hingga pusat.

Rencana 90 hari: membangun ketahanan dari risiko keamanan

online

Dalam 90 hari, Anda bisa membangun lapisan pertahanan

yang nyata terhadap risiko keamanan online. Fokus pada dasar yang berdampak

cepat, lalu tingkatkan kontrol, latihan, dan tata kelola. Ingat, ai vs. humans:

ancaman yang meningkat dari rekayasa sosial mendorong Anda untuk bertindak

cepat, karena teknologi AI membuat penyerang lebih lincah. Tujuan akhir Anda

jelas: keamanan siber yang konsisten, proses respons yang siap, dan kebijakan

data yang rapi.

Hari 0–30: lakukan audit cepat kontrol email, IAM, dan

kebijakan pembayaran. Aktifkan DMARC dengan p=quarantine atau monitor, serta

SPF dan DKIM. Terapkan MFA tahan phish untuk akun istimewa. Bentuk tim respons

insiden dan tetapkan playbook social engineering. Mulai pelatihan dasar dan

simulasi phishing ringan agar kesadaran tumbuh. Langkah ini menutup celah awal

ancaman keamanan sebelum meluas.

Hari 31–60: pasang secure email gateway dan web gateway

dengan inspeksi konten. Konfigurasikan SIEM untuk log penting dari email, IAM,

dan EDR. Jalankan microlearning tematik tentang deepfake dan pretexting.

Terapkan verifikasi pembayaran dua kanal, lalu uji tabletop exercise untuk mengukur

kesiapan. Di fase ini, Anda memperkuat deteksi, meningkatkan disiplin proses,

dan menekan risiko keamanan online yang sering dimanfaatkan oleh teknologi AI.

Hari 61–90: perluas MFA ke semua pengguna berisiko dan

terapkan zero trust untuk akses ke aplikasi inti. Integrasikan SOAR untuk

triase otomatis agar waktu respons makin singkat. Lakukan penilaian risiko

data, minimisasi, serta tetapkan kebijakan retensi dan prosedur penghapusan

aman. Tutup dengan simulasi phishing tingkat lanjut dan evaluasi metrik seperti

click rate, time-to-detect, dan time-to-contain. Di akhir 90 hari, Anda

memiliki fondasi ketahanan: kontrol teknis berlapis, tim terlatih menghadapi ai

vs. humans: ancaman yang meningkat dari rekayasa sosial, proses respons yang

teruji, dan tata kelola data yang sejalan dengan praktik keamanan siber dan

regulasi Indonesia.

FAQ

Mengapa rekayasa sosial semakin efektif di era teknologi AI?

AI generatif membuat konten persuasif dalam skala

besar, meniru bahasa lokal, dan mempersonalisasi pesan dari data publik.

Hasilnya, phishing dan pretexting terasa lebih natural dan bebas salah eja. Di

Indonesia, tingginya penggunaan WhatsApp, budaya kolektivisme, dan literasi

keamanan yang belum merata meningkatkan rasio klik dan respons korban.

Apa perbedaan kemampuan manusia vs mesin dalam memanipulasi

keputusan?

Mesin unggul pada kecepatan, volume, dan personalisasi

adaptif. Mereka dapat A/B testing otomatis dan menyasar target spesifik. Anda,

sebagai manusia, unggul dalam intuisi, empati, dan penilaian etis lintas

konteks. Kombinasi keduanya diperlukan: AI untuk deteksi anomali, manusia untuk

eskalasi dan komunikasi empatik.

Dampak rekayasa sosial pada manusia dan organisasi di

Indonesia apa saja?

Kerugiannya mencakup kebocoran data, transfer dana

tidak sah, pemerasan digital, serta kerusakan reputasi dan kepercayaan

pelanggan. Anda juga berisiko menghadapi sanksi kepatuhan jika lalai terhadap

pelindungan data pribadi dan keamanan siber di era AI.

Tren serangan siber terbaru yang memanfaatkan kecerdasan

buatan apa yang perlu Anda waspadai?

Phishing adaptif real-time, deepfake suara untuk menipu

staf keuangan, video deepfake untuk pemerasan, serta chatbots berbahaya yang

mencuri kredensial. Penyerang meniru dialek Indonesia, memakai logo institusi,

dan memanfaatkan momen nasional seperti pajak atau mudik.

Bagaimana teknik rekayasa sosial bekerja dalam keamanan

siber?

Siklusnya dimulai dari pengintaian (OSINT), pembuatan

narasi (otoritas/urgensi), penyampaian (email, SMS, chat, telepon), pemicu

tindakan (klik, unduh, transfer), lalu penguatan (menutup jejak). Indikator

umum: domain mirip, permintaan mendesak, perubahan rekening tiba-tiba, dan

lampiran makro berbahaya.

Bagaimana Anda mendeteksi dan memblokir phishing adaptif

berbasis AI?

Gunakan secure email gateway dengan analisis NLP,

DMARC/DKIM/SPF, serta sandbox lampiran. Tambahkan UEBA untuk anomali perilaku,

dan verifikasi out-of-band sebelum mengeksekusi permintaan sensitif. Terapkan

MFA tahan phish seperti FIDO2 atau passkeys.

Apa itu deepfake suara dan video, dan bagaimana

menghadapinya?

Deepfake meniru suara atau wajah untuk memicu tindakan

seperti meminta OTP atau dana. Anda perlu safe words internal, kebijakan

verifikasi dua kanal, dan tidak mengandalkan suara/video sebagai autentikasi.

Periksa metadata dan gunakan penandaan konten sintetis bila tersedia.

Mengapa serangan multi-channel semakin berbahaya?

Penyerang menyinkronkan email, WhatsApp, Telegram, dan

DM Instagram agar narasi terasa konsisten. Ini meningkatkan kredibilitas dan

menekan Anda untuk bertindak cepat. Terapkan kebijakan verifikasi pembayaran

via kanal terpisah dan larang perubahan rekening tanpa persetujuan berlapis.

Kapan otomatisasi boleh memblokir dan kapan analis harus

mengambil alih?

Otomasi (SOAR) cocok untuk triase awal: karantina email

massal, tagging tiket, dan enrich indikator. Analis harus mengambil alih saat

menyangkut transaksi finansial, data pribadi skala besar, atau indikasi

deepfake. Tetapkan guardrail dan jalur eskalasi yang jelas.

Praktik terbaik perlindungan data dan ancaman keamanan di era

AI apa yang harus Anda terapkan?

Terapkan minimisasi data, RBAC/ABAC dengan least

privilege, enkripsi end-to-end dan at-rest (AES-256), serta pengelolaan kunci

terpusat (HSM/KMS) dengan rotasi berkala. Dokumentasikan kebijakan retensi dan

hapus aman (crypto-shredding).

Regulasi Indonesia apa yang relevan dengan pelindungan data?

Selaraskan dengan UU No. 27/2022 tentang Pelindungan

Data Pribadi, pedoman Kominfo untuk sistem elektronik, serta POJK di sektor

jasa keuangan. Siapkan mekanisme persetujuan, hak subjek data, notifikasi

insiden, dan penunjukan petugas pelindungan data.

Perangkat lunak keamanan dan AI apa yang membantu deteksi

teknik rekayasa sosial?

Implementasikan EDR/XDR berbasis perilaku, SIEM untuk

korelasi log, UEBA untuk anomali pengguna, secure email gateway, DNS filtering,

serta integrasi intelijen ancaman. Pastikan DMARC, DKIM, SPF aktif untuk

validasi domain pengirim.

Bagaimana menyusun playbook insiden untuk social engineering?

Sertakan langkah identifikasi indikator, pengumpulan

bukti, isolasi akun/sesi, verifikasi out-of-band, pemulihan (reset kredensial,

blokir domain), pemberitahuan pihak terkait, dan post-mortem. Lakukan tabletop

exercise berkala agar respons konsisten.

Bagaimana melatih tim menghadapi rekayasa sosial?

Gunakan microlearning bulanan, simulasi phishing

bertahap dengan skenario lokal, dan umpan balik personal. Ajarkan tanda bahaya,

prosedur verifikasi dua kanal, kebijakan zero-blame, serta pelatihan khusus

untuk keuangan, HR, dan helpdesk. Ukur klik, pelaporan, dan waktu respons.

Seperti apa arsitektur teknologi keamanan siber yang tangguh?

Bangun lapisan email security, gateway web, proteksi

identitas, dan Zero Trust. Gunakan MFA adaptif dengan faktor tahan phish,

continuous verification berbasis sinyal, serta integrasi SIEM, SOAR, EDR/XDR,

CASB, dan DLP untuk mencegah eksfiltrasi data.

Apa rencana 90 hari untuk mengurangi risiko keamanan online?

0–30 hari: audit kontrol email/IAM/pembayaran, aktifkan

DMARC/SPF/DKIM, MFA untuk akun istimewa, siapkan playbook, mulai pelatihan

dasar. 31–60 hari: deploy secure email & web gateway, konfigurasi SIEM,

kebijakan verifikasi pembayaran dua kanal, tabletop exercise. 61–90 hari:

perluas MFA, terapkan Zero Trust, integrasi SOAR, minimisasi data, kebijakan

retensi, serta simulasi phishing lanjutan dan evaluasi metrik.

Bagaimana Anda membedakan email asli dari typosquatting dan

domain mirip?

Periksa ejaan domain dengan teliti, lihat record

DMARC/DKIM/SPF, arahkan kursor pada tautan tanpa mengklik, dan hindari file

makro. Jika ada permintaan mendesak atau perubahan rekening, verifikasi via

kanal terpisah sebelum bertindak.

Apakah AI melawan manusia dalam rekayasa sosial akan terus

meningkat?

Ya. Penyerang mengotomasi penipuan dengan AI, sementara

Anda perlu menggabungkan deteksi berbasis AI, pelatihan berkelanjutan, dan

disiplin proses. Persaingan ini berkelanjutan; ketahanan dibangun dari

kombinasi teknologi, manusia, dan tata kelola data yang kuat

Tambah Komentar Baru